임직원 성과 보고서로 위장한 피싱 메일

임직원 성과 보고서로 위장한 피싱 메일

안랩(대표 강석균)은 최근 임직원 성과 보고서로 위장한 악성코드를 유포하는 피싱 메일을 발견하고 사용자 주의를 당부했다.

안랩이 공개한 사례에서 공격자는 기업 인사팀을 사칭해 ‘직원 성과 보고서’라는 제목의 메일을 발송했다.

이번 피싱 공격은 인사 평가 관련 안내 메일이 잦아지는 연말연시를 노려, 임직원의 경계심이 낮아진 틈을 파고든 것이 특징이다. 공격자는 메일 본문에 파일을 첨부한 뒤, 파일 내 ‘빨간색으로 표시된 이름은 모두 해고 예정 직원을 나타낸다’는 문구를 작성해 사용자들이 이를 열어보도록 유도했다.

공격자는 메일에 ‘직원 기록 pdf(staff record pdf)’라는 이름의 첨부파일을 포함시켜, 실제 확장자인 ‘.rar’를 숨긴 채 일반 PDF 문서 파일로 오인하도록 위장했다. 사용자가 해당 첨부파일을 열면 압축 파일이 다운로드되며, 압축 파일 내부에는 실행 파일(.exe)이 포함돼 있다. 이를 실행할 경우 PC 화면 및 키 입력 수집, 웹캠·마이크 접근, 웹 브라우저 저장 정보 탈취 등 다양한 악성 행위를 수행하는 원격 제어 악성코드가 동작한다.

피싱 메일로 인한 피해를 예방하기 위해서는 △발신자 이메일 주소 도메인의 유효성 확인 △출처가 불분명한 메일 속 첨부파일 및 URL 실행 금지 △PC, OS(운영체제), SW, 인터넷 브라우저 등에 대한 최신 보안 패치 적용 △백신 실시간 감시 기능 실행 등 기본 보안 수칙을 지켜야 한다.

이번 사례를 분석한 안랩 분석팀 임문주 매니저는 “연말연시에는 인사 평가, 조직 개편, 연봉 협상, 성과급, 연차 등 시기적 관심사가 높은 이슈를 악용한 피싱 공격이 증가할 수 있다”며 “메일의 발신자와 내용을 주의 깊게 확인하는 습관을 갖고, 피싱이 의심되는 사례는 주변 구성원과 공유하며 피해를 함께 예방해야 한다”고 말했다.

안랩은 차세대 위협 인텔리전스 플랫폼 ‘안랩 TIP(안랩 티아이피)’에서 이번 사례를 포함한 다양한 피싱 공격 동향과 보안 권고문, 침해 지표(IoC) 등을 제공 중이다. 또한 V3 제품군과 샌드박스 기반 지능형 위협 (APT) 대응 솔루션 ‘안랩 MDS’는 본 메일로 유포 중인 악성 파일에 대한 탐지 기능을 지원한다.

삼성전자 ‘찾아가는 바로 서비스’ 운영

삼성전자가 고객의 서비스 접근성을 강화한 ‘찾아가는 바로 서비스’를 운영한다. ‘찾아가는 바로 서비스’는 삼성전자 전문 인력들이 아파트·주상복합 단지 등 고객 주거 지역 인근으로 찾아가 서비스 부스를 1~2주가량 운영하며 제품 점검부터 수리, 구매 상담까지 한 번에 제공하는 프로그램이다. 이번 서비스는 거주지 인근의 삼성스토어 매장을 통해 문의 및 신청이 가능하며, 고객들은 해당 서비스를 통해 출장 서비스 신청 없이 제품을 점검받고 주거 환경에 가장 적합한 제품 구매를 추천받을 수도 있다. 삼성전자는 이달부터 50여 개 주거 지역

삼성전자 ‘찾아가는 바로 서비스’ 운영

삼성전자가 고객의 서비스 접근성을 강화한 ‘찾아가는 바로 서비스’를 운영한다. ‘찾아가는 바로 서비스’는 삼성전자 전문 인력들이 아파트·주상복합 단지 등 고객 주거 지역 인근으로 찾아가 서비스 부스를 1~2주가량 운영하며 제품 점검부터 수리, 구매 상담까지 한 번에 제공하는 프로그램이다. 이번 서비스는 거주지 인근의 삼성스토어 매장을 통해 문의 및 신청이 가능하며, 고객들은 해당 서비스를 통해 출장 서비스 신청 없이 제품을 점검받고 주거 환경에 가장 적합한 제품 구매를 추천받을 수도 있다. 삼성전자는 이달부터 50여 개 주거 지역

문예출판사, 존 스튜어트 밀의 또 다른 대표작 ‘공리주의’ 문예인문클래식으로 출간

문예출판사가 도덕철학사 최고 걸작이자 ‘자유론’을 잇는 존 스튜어트 밀의 대표작 ‘공리주의’를 문예인문클래식으로 출간했다. 존 스튜어트 밀은 공리성의 원리를 사람들이 받아들일 수 있는 형태로 증명하는 것이 이 책의 목적이라 밝힌다. 밀은 최대 다수의 최대 행복을 추구하는 공리주의 철학의 핵심을 요약하고 공리주의 사상을 대중화하기 위해 공리주의에 제기되는 여러 비판을 조목조목 반박한다. 이 과정에서 또 다른 공리주의 사상가 제레미 벤담과는 다른, 밀만의 고유한 공리주의 사상의 궤적이 드러난다. “만족한 돼지보다도 불만을 가진 인간이

문예출판사, 존 스튜어트 밀의 또 다른 대표작 ‘공리주의’ 문예인문클래식으로 출간

문예출판사가 도덕철학사 최고 걸작이자 ‘자유론’을 잇는 존 스튜어트 밀의 대표작 ‘공리주의’를 문예인문클래식으로 출간했다. 존 스튜어트 밀은 공리성의 원리를 사람들이 받아들일 수 있는 형태로 증명하는 것이 이 책의 목적이라 밝힌다. 밀은 최대 다수의 최대 행복을 추구하는 공리주의 철학의 핵심을 요약하고 공리주의 사상을 대중화하기 위해 공리주의에 제기되는 여러 비판을 조목조목 반박한다. 이 과정에서 또 다른 공리주의 사상가 제레미 벤담과는 다른, 밀만의 고유한 공리주의 사상의 궤적이 드러난다. “만족한 돼지보다도 불만을 가진 인간이

장동혁 “사퇴·재신임 요구 시 전 당원 투표…결과 따라 의원직도 사퇴”

장동혁 “사퇴·재신임 요구 시 전 당원 투표…결과 따라 의원직도 사퇴”

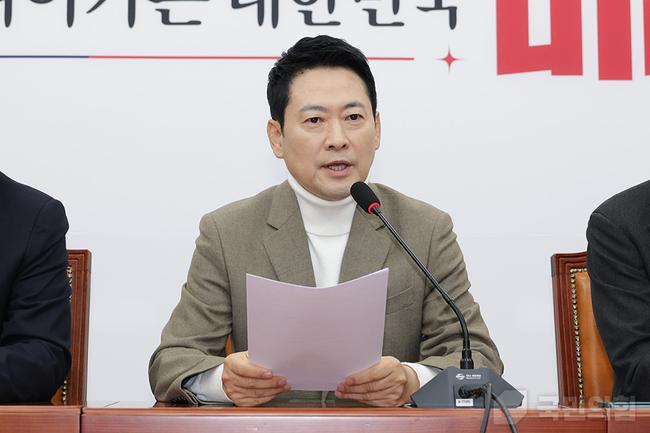

2026년 상반기 일자리…반도체만 증가, 섬유는 감소 전망

2026년 상반기 일자리…반도체만 증가, 섬유는 감소 전망

[긴급속보] 국방위 국정감사 똥별의 난동 발작에 파행...

[긴급속보] 국방위 국정감사 똥별의 난동 발작에 파행...

한국백혈병어린이재단, 소아암 환자 가족에 마스크 21만장 긴급 지원

한국백혈병어린이재단, 소아암 환자 가족에 마스크 21만장 긴급 지원

목록

목록